サイバー攻撃は急速に進化しており、単発的な侵入から、システムやアイデンティティを横断する複雑な侵害へと移行しています。堅牢なサイバーセキュリティを実現するためには、Zero Trust Architecture(ZTA)および Multi-Factor Authentication(MFA)の導入が不可欠です。

本記事では、サイバーセキュリティサービスプロバイダーの視点から、最も一般的な10種類の攻撃手法を整理し、それぞれに対する実践的な防御策を提示するとともに、Zero Trust と MFA が各攻撃シナリオで果たす具体的な役割とベストプラクティスを解説します。

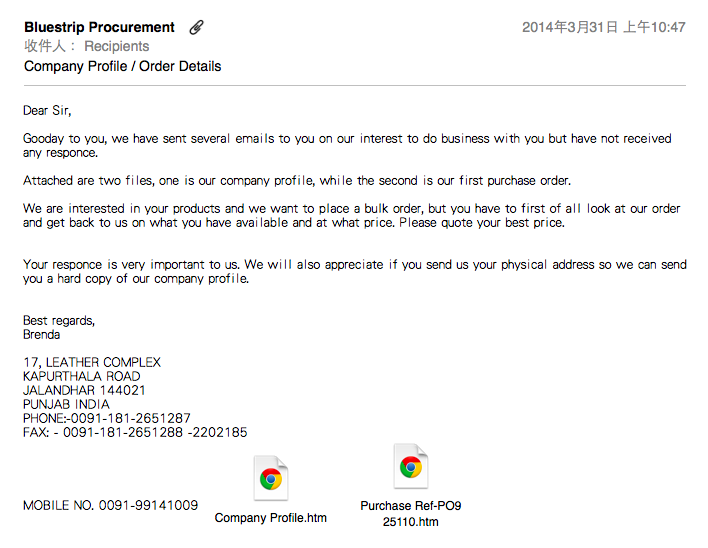

1. フィッシング/メールフィッシング

概要:

攻撃者は信頼できる送信者(同僚、銀行、取引先など)を装い、悪意のあるリンクや添付ファイルを含むメールやSMSを送信して、認証情報を盗むまたはマルウェアをインストールさせます。

(圖片來源)

(圖片來源)

防御策:

- 定期的なフィッシング訓練とサイバーセキュリティ教育を実施し、従業員が不審なメールを識別できるようにする。

- メールゲートウェイに高度なスパム対策とサンドボックススキャンを導入する。

- DMARC、SPF、DKIM などのメール認証を強制する。

- Zero Trust / MFA の役割:

認証情報が漏えいしても、MFA(特にハードウェアキーや認証アプリ)によりアカウント乗っ取りを防止できる。Zero Trust はログイン時の位置情報やデバイス状態を評価し、リスクに応じて強化認証やアクセス遮断を自動適用します。

2. 資格情報詰め込み(Credential Stuffing)とパスワード再利用

概要:

攻撃者は過去の情報漏えいで流出したユーザー名とパスワードの組み合わせを他のサービスに使い回してログインを試みます。

防御策:

- 一意で複雑なパスワードを義務化し、パスワードマネージャーの使用を推奨する。

- ログイン試行の回数制限と異常IPアドレスのブロックを実施する。

- Zero Trust / MFA の役割:

MFAは資格情報詰め込み攻撃に極めて有効。Zero Trustはデバイストラストやセッションリスクに基づき段階的認証を適用し、パスワードのみの侵害を防ぎます。

3. スピアフィッシング/ビジネスメール詐欺(BEC)

概要:

経営層や財務担当を標的とし、CEOや取引先を装って送金や機密操作を要求する社会的エンジニアリング攻撃。

防御策:

- 高リスク操作(送金など)には二重承認や電話確認を必須化。

- 経営層向けに特化した訓練・模擬攻撃を実施する。

- Zero Trust / MFA の役割:

特権アカウントにはハードウェアキーやFIDO2によるMFAを強制。異常なログインや高感度操作時には再認証やセッション中断を実施します。

4. ランサムウェア

概要:

攻撃者がネットワークに侵入し、横展開して重要データを暗号化し、身代金を要求します。

防御策:

- オフライン+スナップショットの多層バックアップを実施し、復元テストを定期的に行う。

- ネットワーク分割と最小権限の原則を徹底する。

- Zero Trust / MFA の役割:

Zero Trust は横方向の移動とアクセス範囲を制限し、デバイスの状態(未更新・脆弱端末)を監視して拡散を防止。MFA により盗まれた認証情報を使った権限昇格を阻止します。

5. 中間者攻撃(MITM)/セッションハイジャック

概要:

通信の傍受や改ざんにより、データを盗取または悪意あるコンテンツを注入する攻撃。

防御策:

- 全サイトでTLSを強制し、証明書を安全に管理。

- 内部システムではmTLSやAPIゲートウェイを適用する。

- Zero Trust / MFA の役割:

Zero Trustはネットワークのマイクロセグメンテーションと相互認証を推進。異常通信や証明書問題が検出された際には再検証や接続拒否を実行します。

6. 弱いパスワード/未更新システムの悪用

概要:

攻撃者は既知の脆弱性や初期設定パスワードを利用し、内部システムやIoTデバイスを侵害します。

防御策:

- 脆弱性スキャンと資産インベントリを自動化する。

- 既定アカウントを無効化し、強力なパスワードポリシーとMFAを組み合わせる。

- Zero Trust / MFAの役割:

Zero Trustはデバイスの状態を継続的に評価し、未パッチや非準拠端末を「不信」と判定してアクセスを拒否。MFAは管理者インターフェースへの追加防御層を提供します。

7. サプライチェーン攻撃

概要:

攻撃者が第三者ベンダーやソフトウェアを侵害し、アップデートや統合経路を通じて企業ネットワークに侵入します。

防御策:

- サードパーティリスク評価を実施し、契約にセキュリティSLAを明記する。

- 外部アクセスには最小権限を適用し、API・統合のモニタリングを継続する。

- Zero Trust / MFAの役割:

Zero TrustはIDとアクセスを分離し、外部セッションを動的に認可。第三者アカウントが侵害されても、MFAとリスクベース制御で被害を最小化します。

8. 内部脅威(Insider Threat)

概要:

悪意または過失によって従業員が権限を乱用し、データ漏えいやシステム障害を引き起こすケース。

防御策:

- 最小権限の原則を徹底し、定期的なアクセスレビューとUEBA監視を導入する。

- 退職・異動時のアカウント管理手順を明確化する。

- Zero Trust / MFAの役割:

Zero Trustの「信頼しない・常に検証する」原則により、継続的な認可とセッション監視を実現。MFAは高感度操作時の再認証を強制し、内部不正のリスクを軽減します。

9. API悪用/オブジェクトレベル認可の欠如

概要:

保護が不十分なAPIを悪用し、データ漏えいや権限昇格を狙う攻撃。

防御策:

- OAuth、API Gateway、レート制限を用いた厳格な認証・認可を実施。

- 定期的なAPIスキャンとペネトレーションテストを行う。

- Zero Trust / MFAの役割:

Zero Trustは各API呼び出しに対して動的認可を適用し、高リスク操作にはMFAを統合します。

10. ソーシャルエンジニアリング/電話詐欺

概要:

従業員を騙し、情報を引き出したり危険な操作を実行させたりする手法(例:IT部門を装う詐欺)。

防御策:

- 機密情報共有時の本人確認プロセスと二重承認ルールを設定する。

- 定期的な社会的エンジニアリング訓練を実施する。

- Zero Trust / MFAの役割:

Zero Trustは口頭承認に頼らない多層認証プロセスを確立し、監査証跡を保持。MFAは重要操作時に追加認証を要求し、詐欺被害を防止します。

Zero Trust & MFAの実践ステップ

- 資産・IDの棚卸し: 全ユーザー、デバイス、アプリ、データフローを可視化。

- リスクセグメンテーション: 資産を機密度で分類し、マイクロセグメンテーションを適用。

- 多層MFAポリシー: 特権・外部ログインには必須MFA、一般ユーザーにはリスク適応型MFAを導入。

- デバイスヘルスチェック: パッチ適用・暗号化済み・保護端末のみ機密アクセスを許可。

- 監視と行動分析: SIEMやUEBAを連携し、異常行動を検知して自動再認証やセッション遮断を行う。

- 教育と運用統合: セキュリティポリシーを業務プロセス(支払承認・第三者アクセス)に組み込み、継続的な改善を実現。

Lydsec Keypascoを選ぶ理由

安全かつユーザーフレンドリーなMFA & Zero Trustソリューション

Zero TrustとMFAの導入は、アカウント侵害やデータ漏えいを防ぐ最も効果的な方法です。

Lydsec Keypascoは、独自の特許技術と国際認証を融合し、企業の重要資産を安全かつ効率的に保護します。

- クラウドベースのソフトウェアMFA: ハードウェア不要で迅速な導入が可能。ユーザーに直感的でシームレスな体験を提供します。

- 特許取得済みの二重チャネル技術: デバイスフィンガープリントと位置情報を活用し、秘密鍵をサーバーとモバイルアプリに分割保存。認証情報の盗難リスクを最小化。

- グローバルな信頼と特許実績:16か国で特許取得、16地域で導入される国際的に信頼された技術。

- Zero Trust認証基準への準拠: 台湾国家資安研究院(NICS)による「身分認証」「デバイス認証」の両部門で認定済み。

Zero TrustとMFAで、貴社のセキュリティ体制を強化しませんか?

今すぐ Keypasco(来毅科技) の専門チームにご相談ください。

貴社の業務環境に最適な Zero Trust導入プラン をご提案いたします。