デジタルトランスフォーメーションの波の中で、企業が直面するセキュリティ課題はもはや「外部からの侵入を防ぐ」ことだけではありません。サイバー攻撃の手法は進化を続けており、フィッシングメールやマルウェアから、現在では認証情報の盗難、内部関係者による情報漏えい、サプライチェーン攻撃にまで及んでいます。脅威の発生源はすでに企業ネットワークの境界に限定されていません。

さらに、リモートワークやクラウドサービスの普及により、企業の「境界」はますます曖昧になっています。境界防御を中心とした従来型のセキュリティアーキテクチャでは、新しい形態の脅威に対応することが難しくなっています。

Verizon の 2023 年版「データ漏えい調査報告書(DBIR)」によると、セキュリティインシデントの 80% 以上がアカウントや認証情報の漏えいに関係しています。これは、従来のファイアウォールや VPN だけでは企業データを十分に保護できないことを意味します。

このような背景から、「ゼロトラスト(Zero Trust)」という概念が世界的に注目されるようになったのです。

伝統的なサイバーセキュリティ防御とは?

伝統的なセキュリティ防御モデル(Traditional Security Model)は、「ペリメータセキュリティ(Perimeter Security)」とも呼ばれ、その核心的な考え方は、企業資産を守るために「壁(城壁)」を築くというものです。ハッカーを外部に遮断できれば、内部ネットワークとデータは安全であるという前提に基づいています。1990年代から2000年代にかけて、このモデルは非常に一般的でした。当時、ほとんどの企業データやアプリケーションは社内ネットワーク内に集中していたためです。

伝統的なセキュリティアーキテクチャで一般的に使用されるツールや技術は以下の通りです:

- ファイアウォール(Firewall):認可されていないトラフィックが内部ネットワークに侵入するのを防ぐ。

- VPN(仮想プライベートネットワーク):従業員が外部から安全に社内ネットワークへ接続できるようにする。

- IDS/IPS(侵入検知・防御システム):異常なトラフィックを検出し、防御する。

- アクセス制御リスト(ACLs):どのアカウントやデバイスがシステムにアクセスできるかを制御する。

このモデルは、過去には「内部は信頼できる、外部は信頼できない」という前提のもとで効果的に機能していました。しかし、クラウドサービスやリモートワークの普及により、この前提は次第に成り立たなくなっています。

伝統的なセキュリティ防御の限界

- リモートワークとモバイルワークの普及

従業員が本社に集まって働くのではなく、自宅やカフェ、海外拠点などから分散して働くようになると、VPNが唯一の接続防御線となります。しかし、一度アカウントやパスワードが漏えいすると、ハッカーはファイアウォールを回避し、直接内部リソースにアクセスできてしまいます。 - クラウドおよびSaaS の台頭

多くのアプリケーションやデータはもはや企業サーバー内だけに保存されず、AWS、Microsoft 365、Google Workspace などのクラウドプラットフォームに分散しています。

これにより、従来のファイアウォールでは十分な防御効果を発揮できなくなりました。 - アカウント情報の漏えい事件の多発

IBMの「Cost of a Data Breach Report 2023」によると、認証情報の窃取は依然としてデータ漏えいの最も一般的な原因の一つであり、企業に平均 445 万ドルの損害をもたらしています。

つまり、企業がファイアウォールや VPN に多額の投資をしても、アカウント情報が漏えいすれば、防御線全体が一瞬で崩壊する可能性があるのです。

ゼロトラスト(Zero Trust)とは?

「ゼロトラスト(Zero Trust)」という概念は、Forrester のアナリスト ジョン・カインダーバッグ(John Kindervag) によって 2010 年に初めて提唱されました。

彼は調査報告の中で、従来の「信頼できる境界(trust boundary)」という考え方はもはや時代遅れであると指摘しました。なぜなら、一度ハッカーがその境界を突破すれば、内部リソースは防御手段を持たない状態になるからです。

この問題を解決するために、ゼロトラストは 「決して信頼せず、常に検証する(Never Trust, Always Verify)」 という原則を掲げています。

さらに、アメリカ国立標準技術研究所(NIST)は 2020 年に発行した 『NIST SP 800-207 Zero Trust Architecture』 の中で、ゼロトラストを次のように定義しました:

「すべてのアクセス要求は、内部・外部を問わず、常に検証されなければならない。」

つまり、ゼロトラストとは、「社内=安全、社外=危険」という境界の考え方を捨て、すべてのアクセスを継続的に認証・検証することで、より強固で動的なセキュリティを実現するアプローチなのです。

ゼロトラストの三大コア原則

- 信頼しない(NeverTrust)

いかなるデバイス、ユーザー、またはアプリケーションであっても、最初から安全であると仮定しません。たとえ社内ネットワークからのアクセスであっても、必ず身元認証とデバイス検証を行う必要があります。これにより、内部関係者による権限の乱用や、アカウント漏えいによるハッキング被害のリスクを低減できます。 - 常に検証する(AlwaysVerify)

Microsoft の Zero Trust ガイドラインでは、「認証は一度きりのログインチェックではなく、継続的であるべき」と強調されています。ゼロトラストでは、ユーザーの利用全体を通して継続的な監視を行い、ログイン場所、デバイスの状態、行動パターンなどに異常がないかを常に確認します。 - 最小権限の原則(LeastPrivilege Access)

ゼロトラストのもう一つの重要な原則は「最小権限」です。 ユーザーには、業務遂行に必要な最小限のアクセス権のみを付与します。これにより、ハッカーや内部関係者が認証情報を入手しても、広範囲にわたるデータアクセスを防ぐことができます。

ゼロトラスト・アーキテクチャの5つの柱

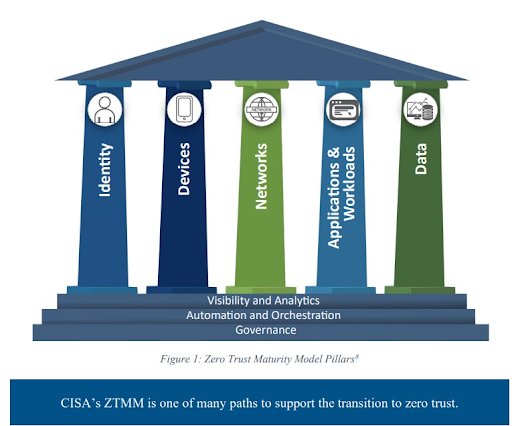

CISA(米国サイバーセキュリティ・インフラセキュリティ庁)の Zero Trust Maturity Model とNIST の SP 800-207 に基づき、ゼロトラスト・アーキテクチャは次の5つの主要な柱で構成されています。

- アイデンティティ(Identity)

すべてのアクセス行為が厳格な認証と認可を経て行われるようにします。

多要素認証(MFA)、行動ベース認証、継続的なアイデンティティリスク評価を採用し、

ユーザーの身元とアクセスの正当性を常に検証します。 - デバイス(Devices)

企業リソースへアクセスするすべての端末を管理・監視します。

OSバージョン、パッチ適用状況、マルウェア対策の有無など、

セキュリティ基準への適合を確認し、デバイスの健全性に応じてアクセス権限を制御します。 - ネットワーク(Networks)

ネットワークをマイクロセグメンテーションによって細分化し、最小限の権限で通信を許可します。特定の時間帯やデータ範囲に限定した通信のみを認可し、不審な挙動を常時監視して、**ラテラルムーブメント攻撃(横方向の侵入拡大)**を防止します。 - アプリケーションとワークロード(Applicationand Workload)

社内外のアプリケーション、クラウドサービス、コンテナ化されたワークロードを保護します。アプリケーションアクセス権の制御、APIセキュリティ対策、アプリケーション動作の監視を通じて、ソフトウェア層でのリスクを最小化します。 - データ(Data)

機密データを分類・ラベル付けし、全プロセスで暗号化とアクセス制御を実施します。

データの保存・転送・利用の各段階でセキュリティポリシーを遵守し、異常なアクセスを追跡・トレーサビリティによって可視化します。

これら5つの柱が連携することで、ゼロトラストは「どこからでも安全にアクセスできる」セキュリティ体制を実現します。

ゼロトラストの実際の活用シナリオ

- リモートワーク

従業員がさまざまな場所からシステムにログインする際、ゼロトラストはVPN に依存せず、

デバイスとユーザーの身元を継続的に検証します。この仕組みは、COVID-19 以降、多国籍企業にとって不可欠なセキュリティ対策となりました。 - クラウドアプリケーションへのアクセス

企業がコア業務をクラウドやSaaS プラットフォームへ移行するにつれ、

ゼロトラストは、これらのアプリケーションへのあらゆるアクセスを完全に検証します。

ユーザーがどこから、どのデバイスでログインしても、高いセキュリティレベルを維持できるのが特徴です。 - 高機密産業への適用

金融、医療、政府機関など、機密情報やコンプライアンスリスクを扱う業界では、

ゼロトラストの導入が進んでいます。たとえば、米国国防総省(DoD) は、2027 年までにゼロトラストを正式なセキュリティ標準とする方針を打ち出しています。

Keypasco ZTA(ゼロトラスト・アーキテクチャ)

「Keypasco ZTA」は、ゼロトラスト・アーキテクチャに基づいたセキュリティソリューションです。 本製品は、米国 NIST、CISA の標準および台湾政府のゼロトラスト技術フレームワークを参照し、国家資通安全研究院(NCCST) による検証を取得しています。アイデンティティ認証、デバイス認証、そして信頼推論技術を組み合わせ、企業や公的機関に包括的で強力なセキュリティ防御を提供します。

◆ 身元認証(Identity Authentication)

多要素認証(MFA)を提供し、FIDO U2F および FIDO2 ソリューションに対応。

ユーザーの本人確認をより確実に行い、不正アクセスを防止します。

◆ デバイス認証(Device Authentication)

端末のハードウェアおよびソフトウェア情報をスキャンし、

その特性を Keypasco サーバー に保存して認証を実施。

これにより、登録済みの安全なデバイスのみがアクセス可能になります。

◆ 信頼推論(Trust Inference)

AI による行動分析を活用し、ユーザーの利用状況を継続的に評価。

リスクを検出した際には、自動的に追加認証を要求し、動的なセキュリティを実現します。

Keypasco は、各国の法規制および実務要件に準拠しており、すでに 政府機関、金融サービス、医療機関、スマートビルディング、ハイテク産業 など国内外の幅広い分野で導入されています。

私たちは今後も、企業のセキュリティコンプライアンス強化を支援し、

あらゆる環境に対応するゼロトラスト導入を推進してまいります。

👉 今すぐ Keypasco 専任スタッフにお問い合わせください。

貴社に最適なゼロトラスト導入方法をご提案いたします。

ゼロトラスト vs 従来型セキュリティ防御:比較と長所・短所の分析

企業を取り巻くサイバー脅威が進化し続ける中で、

ゼロトラストと従来型セキュリティの違いを理解することは、経営層や IT 管理者にとって極めて重要です。ここでは、Keypasco社 が整理した両者の主要な比較ポイントを紹介します。

| 比較項目 | 従来型セキュリティ防御 | ゼロトラスト(Zero Trust) |

| 信頼の前提 | 内部ネットワークは信頼できる、外部は信頼できない | 信頼しない。すべてのリクエストを検証(Never Trust, Always Verify) |

| 認証方法 | シングルサインオン(SSO)による一度きりの認証 | 継続的検証(Continuous Verification)+多要素認証(MFA) |

| 権限管理 | 一度許可すれば広範なアクセスが可能 | 最小権限の原則(Least Privilege)に基づき、役割とリスクに応じて動的に認可 |

| ネットワーク構造 | 単一の境界防御に依存(ファイアウォール/VPN) | マイクロセグメンテーションと動的アクセス制御を実装。境界を前提としない |

| クラウド/リモートワークへの適応性 | 制約が多く、追加の VPN やセキュアゲートウェイが必要 | 高い適応性を持ち、クラウドやリモートユーザーを標準で保護 |

| 主な弱点 | アカウント漏えいや内部脅威による突破が容易 | 導入コストが比較的高く、技術統合や業務プロセスの調整が必要 |

未来のトレンド

未来のトレンド:ゼロトラストが主流へ

デジタルトランスフォーメーションが加速する中、クラウドサービス、リモートワーク、そしてサードパーティとの協業は企業の日常となっています。

このような環境では、従来の境界型セキュリティではもはや十分な防御ができません。

Gartner の予測によると、2025年までに世界の企業の60%がゼロトラストをセキュリティ戦略の中核に採用する とされています。

さらに、ランサムウェア攻撃やアカウント情報漏えいの件数も増加傾向にあります。

Verizon の「データ漏えい調査報告書(2022)」 によれば、漏えい事件の80%以上が認証情報の乱用または弱いパスワードに関係しています。

つまり、企業が防御体制を強化しなければ、攻撃者の標的になるリスクが高まるのです。

このような背景から、ゼロトラストはもはや「選択肢」ではなく、企業のセキュリティレジリエンス(回復力)を支える基盤 となりつつあります。

🔐 ゼロトラストの価値:防御から「信頼の再構築」へ

ゼロトラストは単なる技術的フレームワークではなく、新しいセキュリティの思想 です。

その価値は次のような点に現れています。

- ユーザー認証の強化:真正なユーザーのみが重要なリソースにアクセスできるよう保証。

- 内外部脅威の低減:侵入を許しても、横方向の移動や攻撃拡大を防止。

- デジタルトランスフォーメーションの支援:クラウド、モバイル、SaaS 環境に対して持続的で堅牢な防御を実現。

何よりも、ゼロトラストは企業が**「デジタル信頼」を再構築**するための礎となります。

それは、データの保護だけでなく、ブランドの信頼性と顧客の安心感を守ることにもつながります。

🛡 ゼロトラスト導入のポイント

従来の境界防御の考え方では、現代のサイバー脅威に対応できません。

ゼロトラストは「決して信頼せず、常に検証する(Never Trust, Always Verify)」という原則に基づき、 多要素認証(MFA)、最小権限の原則(Least Privilege)、継続的な監視を組み合わせることで、より包括的で弾力性のあるセキュリティ基盤を構築します。

ただし、ゼロトラストの導入は一朝一夕には実現できません。

戦略的な計画と段階的な実装、そして専門的なパートナーの支援が不可欠です。

👉 今すぐ Keypasco(來毅科技)の専門スタッフにご相談ください。

貴社の業務環境に最適なゼロトラスト導入プランをご提案いたします。