私たちの受賞歴と特許

Keypasco はデジタルアイデンティティ認証分野において、革新的な多要素認証技術とゼロトラストアーキテクチャにより、多くの国際的なセキュリティ賞を受賞し、さらに複数国で技術特許を取得しています。これらの特許は、デバイスフィンガープリント、デュアルチャネル認証、リスク評価などのコア技術をカバーしています。私たちは研究開発とイノベーションを原動力とし、世界中のお客様に最も安全で先進的な認証ソリューションを提供することに尽力しています。

受賞歴

2024 サイバーセキュリティ・エクセレンスアワード

2022 SelectUSA サイバーセキュリティ部門 第1位

2018 トップ10マネージドセキュリティサービスプロバイダー

2016 レッドハリング・グローバル・テクノロジー・イノベーションアワード

2016 CMA 非接触&モバイルアプリケーション賞

2014 APICTA 金融部門 優秀賞

2024 資安精品獎

2022 SelectUSA 網路安全第一名

2018 年十大頂尖的資安託管服務商

2016 紅鯡魚全球科技創新大獎

2016 CMA 非接觸式與行動應用獎

2014 APICTA 金融類傑出表現獎

私たちの特許

米国、日本、台湾、韓国、欧州連合、中国、シンガポールなど16か国で合計68件の特許を取得しており、デバイスフィンガープリントとデュアルチャネル構造によるアイデンティティバインディングの強化、近距離認証によるデバイス間の物理的セキュリティ向上、秘密鍵の中央分割管理による濫用防止、多テナント構造に対応した動的URL認証パス設計など、複数の中核技術を網羅しています。さらに、Keypasco はパスワードレス環境の実現を推進し、アカウントやパスワードなしでログインできる高信頼な環境を構築することで、ユーザーと企業双方に柔軟かつ信頼性の高い認証ソリューションを提供し続けています。

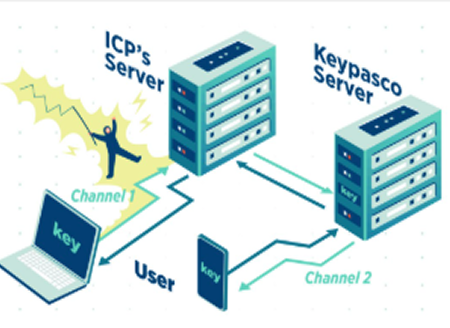

デバイスフィンガープリントとデュアルチャネル認証機構

利用者がログインや機密性の高い取引を行う際、Keypasco のデバイスフィンガープリントとデュアルチャネル認証機構は、ユニークかつ不可視のセキュリティバリアを提供します。デバイスフィンガープリント技術により、システムは利用者デバイスのハードウェアおよびソフトウェア特性を識別し、複製不可能な専用デバイスIDを生成します。さらにデュアルチャネル構造により、利用者自身のスマートフォンやPCを唯一の認証トークンとして使用するため、たとえアカウントやパスワードが流出しても、未承認デバイスでは認証が完了できません。この仕組みにより、フィッシング攻撃、資格情報漏洩、デバイス偽装などのリスクを効果的に防止し、利用者に安全かつシームレスな認証体験を提供します。

デュアルチャネル認証 (Two-channel Structure)

デバイスフィンガープリント (Device Fingerprints)

プロキシー認証

プロキシー認証は、物理的距離に基づく身元認証方式であり、ユーザーは事前に登録した自分のデバイス(スマートフォン、ウェアラブル端末など)を、ログイン中のデバイスに近づけることで認証が完了します。この技術は、Bluetooth、NFC、超音波などの近距離通信技術を活用し、2つのデバイスが物理的に近接し、かつ同一ユーザーに属していることを確認します。これにより、リモートからのなりすましを効果的に防止できます。プロキシー認証を組み合わせることで、安全性が大幅に向上し、直感的でシームレスな認証体験を提供でき、特に機密操作や多要素認証のシナリオに最適です。

中央ストレージ型 PKI ソリューション

中央ストレージ型 PKI ソリューションでは、秘密鍵分割技術を採用し、ユーザーの秘密鍵を2つの部分に分割します。一方は高セキュリティの中央サーバーに保管し、もう一方は暗号化した上で、デバイス保護されたモバイルアプリケーションに配布します。認証プロセスで2つの秘密鍵が正しくペアリングされた場合のみ、署名やログインが実行されます。この構成により秘密鍵の盗難リスクが大幅に低減し、モバイルデバイスが紛失・侵害されても、単一デバイスの情報から完全な秘密鍵を復元することはできません。これにより、身元認証の完全性となりすまし耐性を確保します。

動的 URL

動的 URL は、柔軟性と拡張性に優れた身元認証アーキテクチャであり、同一のクライアントやアプリケーションが、サービスごとの要件に応じて複数の ICP(サービスプロバイダ)から複数の IDP(アイデンティティプロバイダ)の対応認証エンドポイントへ自動的に誘導できます。この設計により、企業は各サービスごとに独自のログインフローを開発する必要がなくなり、導入効率や運用の柔軟性が向上します。また、動的 URL メカニズムはマルチテナント、マルチブランド、地域横断的な身元認証ニーズにも対応し、統一的で拡張可能な安全ログイン体験を企業に提供します。

鍵管理およびシステム

鍵管理とシステム設計には高度なセキュリティ機構を採用し、暗号化された秘密鍵のみを、デバイス特性値で保護されたモバイルアプリケーションに配布します。これらの秘密鍵は特定のデバイスのハードウェアまたはソフトウェア環境(デバイスフィンガープリントなど)に紐づけられ、秘密鍵が傍受されても、未承認デバイス上では復号や使用ができません。この仕組みにより、秘密鍵の複製、改ざん、悪用を効果的に防止し、身元認証やデータ署名の安全性を大幅に向上させ、秘密鍵の唯一性と偽造防止性を確保します。

アカウント名やパスワードを必要としないアプリケーション環境へのログイン

特定のアカウント名やパスワードを必要としないアプリケーション環境は、身元認証の完全なパスワードレス化への進化を意味します。ユーザーは複雑なアカウント・パスワードの組み合わせを覚える必要がなく、信頼されたデバイス、生体認証、証明書認証などを通じて、自動的に本人を識別し、安全にアプリケーションシステムへログインします。この設計により、ログインプロセスが大幅に簡略化され、ユーザー体験が向上すると同時に、パスワード漏えい、使い回し、フィッシング攻撃によるセキュリティリスクが低減されます。安全性と利便性を両立させる重要な一歩です。

最新ニュース

セキュリティトレンドを把握し、競争力の基盤を築く

ソフトウェア安全に関する注意喚起および英文社名変更のお知らせ

※ 最近、VirusTotal のサイト上にて、当社名を含むコードサイニング証明書を悪用した不正プログラムが確認されました。当社が正式に提供していないソフトウェアは絶対にダウンロードしないよう、全てのユーザーの皆様に注意喚起申し上げます。安全リスクを避けるため、ご協力をお願いいたします。 また、英文社名変更に伴い、コードサイニング証明書を以下の通り更新いたします。 証明書更新予定日: 2026 年 1 月 1 日(予定) 新しい証明書名: Lydsec Keypasco Digital Technology Co., Ltd. 証明書の用途: 当社ソフトウェアおよびアプリケーションのコードサイニング 影響範囲: 本更新はコードサイニングの検証にのみ影響し、ソフトウェアの機能やデータには影響ありません 日頃より格別のご支援・ご愛顧を賜り、心より御礼申し上げます。 *当社はグローバルブランド戦略および将来の発展に伴い、英文社名を正式に 「LYDSEC KEYPASCO DIGITAL TECHNOLOGY COMPANY LIMITED」 に変更いたしました。 今後も Keypasco 製品のサービス品質および性能向上に努め、当社独自のコア技術である MFA を企業のサイバーセキュリティにおける第一の防衛線として提供してまいります。

企業を守るために:最も一般的な10の攻撃手法と、実践的なZero Trust & MFA防御策

サイバー攻撃は急速に進化しており、単発的な侵入から、システムやアイデンティティを横断する複雑な侵害へと移行しています。堅牢なサイバーセキュリティを実現するためには、Zero Trust Architecture(ZTA)および Multi-Factor Authentication(MFA)の導入が不可欠です。 本記事では、サイバーセキュリティサービスプロバイダーの視点から、最も一般的な10種類の攻撃手法を整理し、それぞれに対する実践的な防御策を提示するとともに、Zero Trust と MFA が各攻撃シナリオで果たす具体的な役割とベストプラクティスを解説します。 1. フィッシング/メールフィッシング 概要: 攻撃者は信頼できる送信者(同僚、銀行、取引先など)を装い、悪意のあるリンクや添付ファイルを含むメールやSMSを送信して、認証情報を盗むまたはマルウェアをインストールさせます。 (圖片來源) 防御策: 定期的なフィッシング訓練とサイバーセキュリティ教育を実施し、従業員が不審なメールを識別できるようにする。 メールゲートウェイに高度なスパム対策とサンドボックススキャンを導入する。 DMARC、SPF、DKIM などのメール認証を強制する。 Zero Trust / MFA の役割: 認証情報が漏えいしても、MFA(特にハードウェアキーや認証アプリ)によりアカウント乗っ取りを防止できる。Zero Trust はログイン時の位置情報やデバイス状態を評価し、リスクに応じて強化認証やアクセス遮断を自動適用します。 2. 資格情報詰め込み(Credential Stuffing)とパスワード再利用 概要: 攻撃者は過去の情報漏えいで流出したユーザー名とパスワードの組み合わせを他のサービスに使い回してログインを試みます。 防御策: 一意で複雑なパスワードを義務化し、パスワードマネージャーの使用を推奨する。 ログイン試行の回数制限と異常IPアドレスのブロックを実施する。 Zero Trust / MFA の役割: MFAは資格情報詰め込み攻撃に極めて有効。Zero Trustはデバイストラストやセッションリスクに基づき段階的認証を適用し、パスワードのみの侵害を防ぎます。 3. スピアフィッシング/ビジネスメール詐欺(BEC) 概要: 経営層や財務

ゼロトラスト vs 従来型セキュリティ防御 (違い・長所と短所・最適な選択)

デジタルトランスフォーメーションの波の中で、企業が直面するセキュリティ課題はもはや「外部からの侵入を防ぐ」ことだけではありません。サイバー攻撃の手法は進化を続けており、フィッシングメールやマルウェアから、現在では認証情報の盗難、内部関係者による情報漏えい、サプライチェーン攻撃にまで及んでいます。脅威の発生源はすでに企業ネットワークの境界に限定されていません。 さらに、リモートワークやクラウドサービスの普及により、企業の「境界」はますます曖昧になっています。境界防御を中心とした従来型のセキュリティアーキテクチャでは、新しい形態の脅威に対応することが難しくなっています。 Verizon の 2023 年版「データ漏えい調査報告書(DBIR)」によると、セキュリティインシデントの 80% 以上がアカウントや認証情報の漏えいに関係しています。これは、従来のファイアウォールや VPN だけでは企業データを十分に保護できないことを意味します。 このような背景から、「ゼロトラスト(Zero Trust)」という概念が世界的に注目されるようになったのです。 伝統的なサイバーセキュリティ防御とは? 伝統的なセキュリティ防御モデル(Traditional Security Model)は、「ペリメータセキュリティ(Perimeter Security)」とも呼ばれ、その核心的な考え方は、企業資産を守るために「壁(城壁)」を築くというものです。ハッカーを外部に遮断できれば、内部ネットワークとデータは安全であるという前提に基づいています。1990年代から2000年代にかけて、このモデルは非常に一般的でした。当時、ほとんどの企業データやアプリケーションは社内ネットワーク内に集中していたためです。 伝統的なセキュリティアーキテクチャで一般的に使用されるツールや技術は以下の通りです: ファイアウォール(Firewall):認可されていないトラフィックが内部ネットワークに侵入するのを防ぐ。 VPN(仮想プライベートネットワーク):従業員が外部から安全に社内ネットワークへ接続できるようにする。 IDS/IPS(侵入検知・防御システム):異常なトラフィックを検出し、防御する。 アクセス制御リスト(ACLs):どのアカウントやデバイスがシステムにアクセスできるかを制御する。 こ

今すぐ本人認証を最適化し

企業セキュリティをワンランク上へ

Keypascoは、当社独自の技術と製品をぜひ皆さまにご紹介したいと考えています。

お客様のニーズや目標をお聞かせいただければ、最適なソリューションをご提案し、貴社専属の本人認証技術アドバイザーとしてサポートいたします。

如果您想問技術相關問題 請點我